|

Getting your Trinity Audio player ready... |

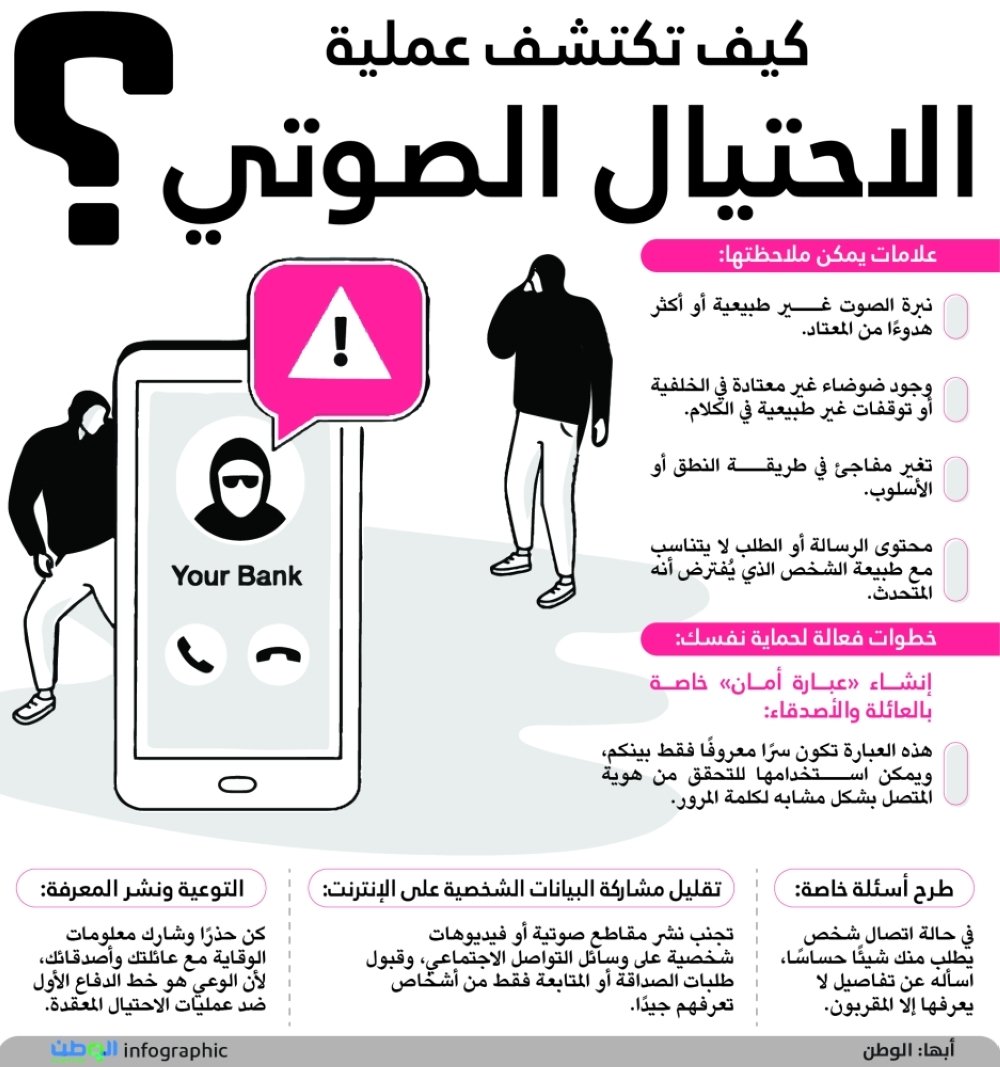

– نبرة الصوت غير طبيعية أو أكثر هدوءًا من المعتاد.

– وجود ضوضاء غير معتادة في الخلفية أو توقفات غير طبيعية في الكلام.

– تغير مفاجئ في طريقة النطق أو الأسلوب.

– محتوى الرسالة أو الطلب لا يتناسب مع طبيعة الشخص الذي يُفترض أنه المتحدث.

خطوات فعالة لحماية نفسك:

– إنشاء «عبارة أمان» خاصة بالعائلة والأصدقاء:

هذه العبارة تكون سرًا معروفًا فقط بينكم، ويمكن استخدامها للتحقق من هوية المتصل بشكل مشابه لكلمة المرور.

– طرح أسئلة خاصة:

في حالة اتصال شخص يطلب منك شيئًا حساسًا، اسأله عن تفاصيل لا يعرفها إلا المقربون.

– تقليل مشاركة البيانات الشخصية على الإنترنت:

تجنب نشر مقاطع صوتية أو فيديوهات شخصية على وسائل التواصل الاجتماعي، وقبول طلبات الصداقة أو المتابعة فقط من أشخاص تعرفهم جيدًا.

– التوعية ونشر المعرفة:

كن حذرًا وشارك معلومات الوقاية مع عائلتك وأصدقائك، لأن الوعي هو خط الدفاع الأول ضد عمليات الاحتيال المعقدة.